注意:学习不是完成任务 有的同学一天看十集这种纯粹骗自己是无意义的,难道你看完视频不做笔记不自己做一遍实验?

本课程的笔记在微信公众号:

他人评价:博博博博博博博博文阿:关于问学完能吃西瓜的回答 课程全部看完可以对大致渗透思路,挖掘,原理等有一个理解。 但是这些知识只是广度,还是要搭配基本代码知识去增加深度。 当你有了深度,有了广度,自然而然吃西瓜。

具体一点,学完这个还要在哪部分深入呢?:小迪看原理入门,看暗月的学习工具,就够了。 前提是具备看懂课程的知识。暗月的课,我收藏在了百度网盘里。

平常学习有一个很好的学习习惯,就是做笔记,我打靶场ctf复现都会写wp,这样真的很好也很有必要。还有就是我碰到好的学习资源会收集起来。

一、概念名词

域名

-

什么是域名?:略

-

顶级域名?:www.baidu.com这种www开头曰顶级域名,除此外的其他前缀如news.baidu.com曰二级域名

-

多级域名?:比二级域名还多前缀,如三级域名shehui.news.baidu.com

-

TTL: Time to Live,即生存时间。域名解析里提到的TTL如10分钟是新加的记录的生效时间,即最慢10分钟后生效

-

域名发现对于安全测试有什么意义?:假设你正在找一个职业学校官网的漏洞,把你肯定是先从主官网www这个顶级域名入手,比如www.zztrc.edu,cn,结果该域名下的系统没有发现漏洞,这可咋办。结果逛逛发现同源的二(、多)级域名如jw.zztrc.edu,cn下是旗下的教务管理系统,和www.zztrc.edu,cn是两套系统(甚至可能开发时间、开发语言都不同),这不就有可能有漏洞可突破了么。如果两个系统还是跑在同一个服务器,攻克子系统即可提权到主系统。就算是两台服务器,多少会有关系,比如密码上可能有人用一样的密码。收集多级域名的意义是在测试时多给予你一个的渗透成功的可能,例如http://www.xxxxx.com 主域不存在漏洞,并且防护措施严密。而二级域名 http://edu.xxxxx.com存在漏洞,并且防护措施松散。

DNS

-

DNS是什么?:Domain Name System,域名系统(服务)协议,主要用于将域名和IP地址相互转换。ping 域名得到IP就是DNS协议在作用。

-

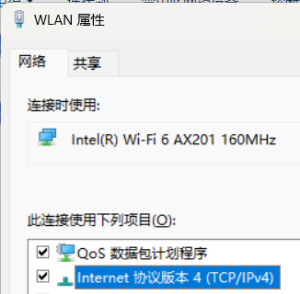

windows11怎么设置自己电脑的DNS服务提供商呢?:打开设置 - 网络和Internet - 高级网络设置 - 更多网络适配器选项 - 右键自己连接的网络 - 管理 - 网络 - Internet协议版本4(TCP/IPV4)双击它

可以设置 自动获得DNS服务器地址 和 使用指定的DNS服务器地址 。前者是自底向上的查找DNS服务器,即根据你的网络连接的路由器上的配置信息知晓DNS服务器的IP,如果这个底层的路由器上没有配置,就继续向上查找,直到有个路由器知晓DNS服务器的IP。传闻世上有八个还是十个DNS服务器。有的DNS服务器离你近。选用它就能获得更快的网络,反之选用离得远的DNS服务器就能获得更慢的网络

-

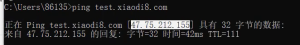

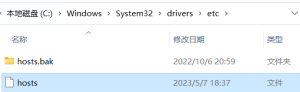

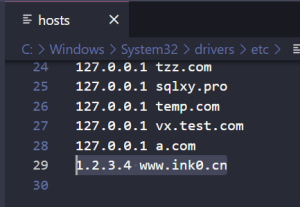

本地HOSTS文件和DNS的关系?:hosts文件在windows上的路径如下图:

你可以插入记录:

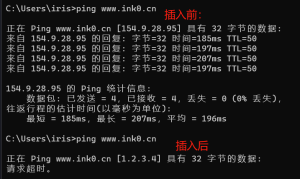

结果发现:

原理:我们在ping网站时系统先去hosts文件找该网址映射的ip,没有时再求助DNS服务器。

讲这些的意义:一是当你需要手动绑定IP与网址的映射时,你可以来这操作。游戏加速器的原理,它就会修改hosts文件,比如steam,默认的www.steam.com的IP假设是1.1.1.1,是国外IP,国内用户下载游戏就慢了,游戏加速器修改hosts文件把www.steam.com的IP记录成镜像节点2.2.2.2,而2.2.2.2在国内,这下载速度就上来了;二是只要你修改了对方的hosts文件,你就能让他访问某网站时进入你设好的钓鱼网站。再细节点,你让他输入正确的网址却访问的是你的服务器IP,你在你服务器上把网站搞的和他要访问的网站一模一样,他辨认不出来,就输入了密码以登录,就被你拿到了。

-

CDN是什么?:

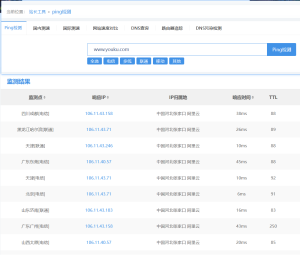

用站长之家的超级ping 可以发现优酷官网在很多地方都有邻近的节点:

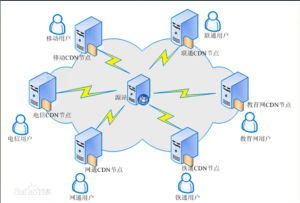

这就是CDN在起作用:CDN的全称是Content Delivery Network,即内容分发网络,用于提高用户访问网站的速度。搭配下图讲述,网站有个源站,也就是头头,是网站本体,假设网站在武汉,那么其他地方的人访问起来就慢了,为解决这个问题,工程师在全国各地建立CDN节点,CDN节点存放缓存自源站的网站源码和文件,全国各地的用户访问网站只需就近访问最近的CDN节点即可最快得访问该网站。

讲CDN有什么意义?:可见网站的真实数据和核心东西是在源站,CDN节点存放的是缓存,用户访问CDN节点就是在访问其缓存,我们黑客扫描CDN节点便也是在访问其缓存,就扫不到真实目标下的核心的东西,你如果做安全检测是测CDN节点,就很没意义。CDN是我们安全测试时的阻碍/干扰,我们应避免扫描、安全检测不是源站的CDN节点。这种感觉就像给你打元哥傀儡,妲己交大了,嗯,大没了,傀儡死了,但没有人头。

-

CDN和DNS的关系?:有这种可能,我们先ping某网站,得到IP是1.1.1.1,我们手动更换自己电脑的DNS服务提供商后,(此时要在cmd里输入ipconfig/flushdns以清理本地dns缓存的影响),再ping 该网站,新的DNS服务提供商会提供另一个IP如2.2.2.2。

-

常见的DNS安全攻击有哪些?:

-

DNS劫持:是指在劫持的网络范围内拦截域名解析的请求,分析请求的域名,把审查范围以外的请求放行,否则返回假的IP地址或者什么都不做使请求失去响应,其效果就是对特定的网络不能访问或访问的是假网址。(针对面较广)

-

域名劫持:域名劫持就是在劫持的网络范围内拦截域名解析的请求,分析请求的域名,把审查范围以外的请求放行,否则直接返回假的IP地址或者什么也不做使得请求失去响应,其效果就是对特定的网址不能访问或访问的是假网址。(针对面窄一点)

-

缓存投毒(DNS缓存投毒攻击是指攻击者欺骗DNS服务器相信 伪造的DNS响应。这种类型攻击的目的是将依赖于此DNS服务器的受害者重定向到其他的地址。正常时DNS服务器告诉用户某域名的IP是1.1.1.1,投毒后从 DNS 服务器的记录里查出该域名的Ip是2.2.2.2,便告诉用户去访问2.2.2.2。典型应用是钓鱼方式的攻击,将一个想到银行的访问重定向到黑客所有的伪造网站。)(能看得出dns缓存投毒攻击的优点是欺骗该DNS服务器服务的所有用户,缺点是不是全球用户,我的意思是,如果你要指定100%黑掉某台设备,你得知晓他的DNS服务提供商是谁,不然就得把全球的DNS服务器全黑了)

-

DNS DDOS攻击:通过控制大批僵尸网络利用真实DNS协议栈发起大量域名查询请求,利用工具软件伪造源IP发送海量DNS查询,发送海量DNS查询报文导致网络带宽耗尽而无法传送正常DNS查询请求。

-

脚本语言

-

网站源码多是由asp、aspx(asp使用量在减少,这技术比较老了,aspx还好,不算太老,还没到暮年)、php(主流)、jsp、javaweb(主流)(Java Web开发框架,用Java解决web开发问题,主流Java Web开发框架有Spring 框架、Spring MVC 框架、 MyBatis 框架、Hibernate 框架、Struts 2 框架(一个用于开发Java EE网络应用程序的开放源代码网页应用程序架构))、pl、python(主流)(常见web框架有Django(读酱go~)、 Flask )、cgi(国外较多,国内基本上弃用了)

附:为什么有些网页是.action结尾的,比如www.example.com/loginPage.action,这个是用什么编写的?:1.使用了struts2.0框架开发的网页,是一个请求路径,.action 那是自己在struts.xml中配置的! 我知道的是java中可以用struts2.0以上的版本可以实现 2.并不是网页文件以.action结尾,而是该请求路径以.action结尾,其实该路径可以以任意的字符结尾,这就看开发者的意愿了,不过这个项目组肯定有自己的规定了!就拿jsp的网页来说,一般以.jsp .do .action 结尾!! 切记我只是说一般情况

附:什么是CGI?: cgi只是接口协议,根本不是什么语言。最早的Web服务器简单地响应浏览器发来的HTTP请求,并将存储在服务器上的HTML文件返回给浏览器,也就是静态html(例如我的博客)。事物总是不断发展,网站也越来越复杂,所以出现动态技术(动态网页,例如我的数据库原理实验平台)。但是服务器并不能直接运行 php,asp这样的文件,自己不能做,外包给别人吧,但是要与第三做个约定,我给你什么,然后你给我什么,就是我把请求参数发送给你,然后我接收你的处理结果给客户端。那这个约定就是 common gateway interface,简称cgi。这个协议可以用vb,c,php,python 等后端语言来实现。

-

讲脚本语言有什么意义? / 不同脚本类型与安全漏洞的关系?:网站源码使用的语言和我们渗透测试是有关系的,如果目标网站用的语言是严谨的、写法上有很多条条框框和规范,如Java,那么该网站安全性是较高的、漏洞会少一些。同时这类语言如java相比反例如php,学习起来门槛高,只有开发者有不错的基础才能用java开发网站,我的意思是,渗透一个菜鸟开发的网站和渗透一个高级工程师开发的网站,难易度是不一样的。所以使用安全的语言开发的网站的漏洞是比较少的。此外脚本语言还意味着我们白客需要懂该脚本语言的代码,明白其内置功能、内置架构(代码审计)。此外,不同的语言,容易产生的漏洞的方向不一样,比如Java容易产生序列化漏洞,php容易产生授权漏洞。

-

漏洞挖掘代码审计 与 脚本类型有什么关系?:如果你是代码审计岗,不求你精通这些语言,但你至少需要对具体的脚本语言略知一二。目前主流上开发者的脚本语言是php、javaweb、python。

后门

-

什么是后门?: 黑客入侵后,常常会留下后门文件便于他下次进来。

-

有哪些后门?:网站后门(webshell)(寄生在网站这块的后门)、服务器后门(你获取的是一台主机、服务器的权限)(如灰鸽子病毒)、还有其他

-

后门在安全测试中的实际意义?:1.方便下次进来 2. 后门可扮演一个通道的角色,黑客要想控制别人的主机,总得有个什么方式、渠道吧,后门就是黑客操作别人主机的渠道。

-

关于后门需要了解哪些?:

-

玩法:玩法有很多,看黑客你有什么需求、目的,比如网站后门,可以是修改网站主页logo,比如服务器后门可以是用于ssh一样连接、登录服务器。后门应是帮助黑客操作、隐蔽的、避免被发现的。

-

免杀?:免杀是后门里必学的,因为服务器、网站基本都有杀毒软件、杀后门的功能,被检测到了就会被删除后门。

-

WEB

-

web的组成架构模型?(讲这个是因为我们今后对网站的攻击方式、攻击技巧全会集中在这四个层面上):

-

网站源码:分脚本类型、分应用方向

-

为什么会关注应用方向。网站是有很多方向的,比如论坛网站会侧重社交如用户信息、帖子留言、用户上传头像,博客网站会侧重界面简洁,不会太花里胡哨,因为更多的用途是记笔记。网站的类型会决定网站能用到的代码、函数是不同的,比如博客网站就不会用到会员网站的用于充值之类的服务类函数。使用的函数的不同会影响到漏洞的不同,例如一个网站压根没有上传文件的功能,那就不会有来自上传文件函数的文件上传漏洞。网站可选的代码、函数会决定网站可能存在哪些漏洞,哪些漏洞不会存在。

-

-

操作系统:windows、linux

-

有的漏洞攻击方式可能适用于windows但不适用于linux;也有反之。

-

-

中间件(搭建平台):apache、iis、tomcat、nginx等

-

网站是水,搭建平台就是装水的杯子。

-

-

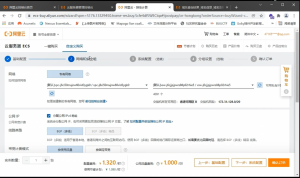

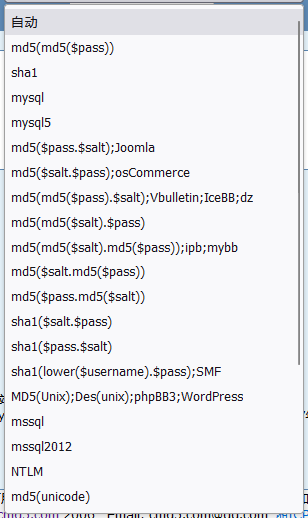

数据库:access(Microsoft Office Access)、mysql、mssql(Microsoft SQL Server)、oracle、sybase、db2、postsql

-

如果目标网站最值钱的是它的数据,那对于黑客来说,获得其数据库访问权限肯定比获得其服务器访问权限更香。对于白客来说,白客的防护重点应是在保护数据库上。

-

-

-

为什么渗透要以web层面为主为首,不也兴起了app、小程序等吗?:1. 因为web使用广、2. 网站源码出现漏洞可能性多(操作系统linux的漏洞肯定比某个网站源码的漏洞少、危害小,你会把渗透中心放在研究linux漏洞上吗),黑客可以从web入手,提权拿到服务器的权限,一步步搞到内网、3.还有就是web方向比PWN方向简单

web相关安全漏洞

不细讲,太多了,课程会一个一个细教。

-

web源码类对应的漏洞

-

SQL注入、上传、XSS代码执行、变量覆盖、逻辑漏洞、反序列化等

-

-

web中间件对应漏洞

-

如未授权访问

-

-

web数据库对应的漏洞

-

如弱口令、内核漏洞

-

-

web系统层对应漏洞

-

提权漏洞、原生代码执行。操作系统的漏洞较少,危害较小,一年可能就一个重大漏洞。

-

-

其他第三方对应漏洞

-

电脑上装有第三方软件。如QQ、电脑管家。如果第三方出现了漏洞,攻击者可以顺着第三方渗透到用户。

-

-

APP/PC软件 结合 WEB 类

-

有很多网站,如EV录屏官网,太简洁了,几乎就纯前端,功能主要在软件上,还有违法色情APP,可能压根没有网站或者网站只有一个下载APP功能。要知道网站的功能越多,bug、漏洞才越多。我们很难入侵这类简单网页,欸,网页不行,那我们就渗透测试他家的APP、软件啊,通过软件入侵了他家的服务器,一样是渗透成功。渗透软件涉及到逆向破解,但小迪不太会逆向。逆向是可以破解出软件的一些协议、代码的。小迪的课程关于APP上不会涉及逆向破解,但会教在APP上用web那些方法去渗透。这样说是有依据的,”APP封装”技术,可以把已有网站封装成APP,成本低。这样子用户访问网站和访问APP差别只在于前者用浏览器,后者用APP。用户看到的内容是一样的。简直就是网站换了个皮。这样子,这个APP可能有的漏洞也是网站的漏洞,我们可以用渗透网站的方式去渗透此类APP。也存在网站封装成APP后二次开发,增加了网站没有的功能。

-

也有应用不是手机上的APP,而是电脑上的软件,其实现原理和”APP封装”技术类似,简直就是网站,我们可以用PC进程抓包工具如wsexplorerv1.5去抓包

-

演示案例

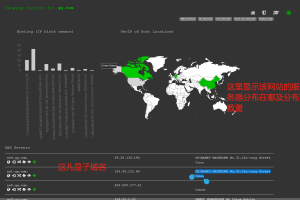

多级域名的枚举查找(原理、方式)

-

法一是利用搜索引擎。搜索引擎天天在爬,它们汇总了很多网址:

site:域名 # 格式。这个方法也可以用在其他搜索引擎如百度

-

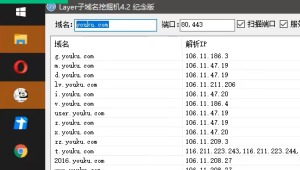

法二是工具,例如老师演示的这款:

-

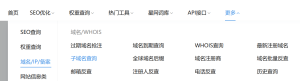

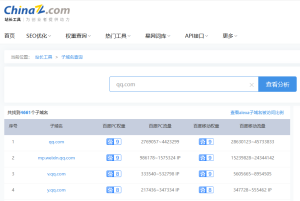

法三是 第三方网站查询,例如

-

-

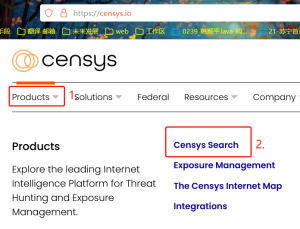

法四是 证书透明度公开日志枚举:例如

Censys是一款用以搜索联网设备信息的新型搜索引擎,安全专家可以使用它来评估他们实现方案的安全性,而黑客则可以使用它作为前期侦查攻击目标、收集目标信息的强大利器。Censys 每天都会扫描IPv4地址空间,以搜索所有联网设备并收集相关的信息,并返回一份有关资源(如设备、网站和证书)配置和部署信息的总体报告。不是很懂有什么用。

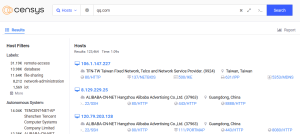

使用发现对它输入域名如qq.com,返回许多IP:

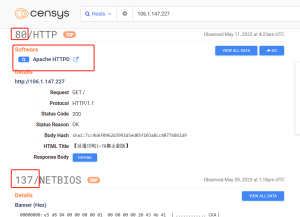

然后搜索你感兴趣的IP,返回该IP下相关端口及其信息如用apache部署如用openssh登录22端口:

-

法五是其他手段,如站长之家的高仿版 - ,又如请教网友经验:

搜索引擎除了上面提到的,还有

-

Shodan所搜集到的信息是极其惊人的。凡是连接到互联网的红绿灯、安全摄像头、家庭自动化设备以及加热系统等等都会被轻易的搜索到。Shodan的使用者曾发现过一个水上公园的控制系统,一个加油站,甚至一个酒店的葡萄酒冷却器。而网站的研究者也曾使用Shodan定位到了核电站的指挥和控制系统及一个粒子回旋加速器。

使用方法:注册(我是google邮箱登录)(如果不注册直接搜索也可以,不过会有很多限制,比如不可以过滤条件,搜索结果只能查看一页等) - 输入框输入webcam(webcam是一种网络摄像头的设别名,此处就以网络摄像头设备来搜索),然后点击搜索 - 搜索结果有很多信息,都是每个ip和端口号,全球范围的,随便点开一个ip,它获取了此ip开启的端口号,和端口号使用的通讯协议,甚至是端口设备 - 可以看到下面的8080使用的是webcam7,点击右转图标

直接就打开了摄像头,可以看到ip摄像头的图像了,有些ip打开后有登陆页面,这就需要我们输入账号和密码,可以用一些弱口令破解工具破解试试,因此我们在使用摄像头的时候一定要设置复杂的密码:

-

它的定位是网络空间搜索引擎,思想上借鉴了Shodan,但是将侧重点放在了Web层面。先登录(解锁更多功能,我用的是github账号登录) - 在ZoomEye的搜索栏中输入“cisco”可在全世界范围内查找一下Cisco的设备 - 你可以在搜索结果的侧边栏指定发现设备的年份、设备所处国家。 - 结果有很多cisco设备的IP,点进去还显示其端口、坐标等信息。

BurpSuite初露锋芒

-

由于BurpSuite的定位,它只抓和网站相关的协议,其他协议不抓。

-

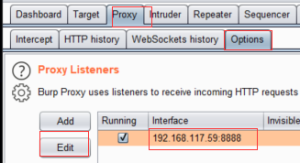

使用:设置监听IP:端口

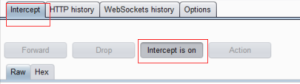

开启拦截器:

-

非特殊说明,本博所有文章均为博主原创。

共有 0 条评论