https://github.com/quasar/Quasar

-

根据提示,这个软件第一次启动会留下一个证书/凭据,用于识别控制端的合法身份,丢失凭据将丢失已注入后门的客户端。不知道凭据是哪个文件,咱每次直接copy整个文件夹即可。

-

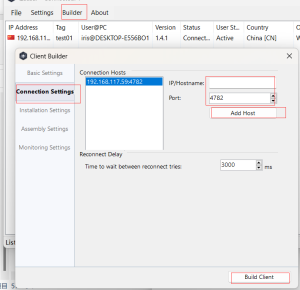

首先Builder - Connection Settings - IP填控制端IP,端口默认是4782,表示Quasar.exe将监听IP:4782上的TCP连接,而被植入了后门的肉鸡会发送控制权到此IP:4782(听起来需要控制端在肉鸡同一局域网下或控制端有公网IP) - Add Host - 然后Build Client 将生成后门木马.exe

-

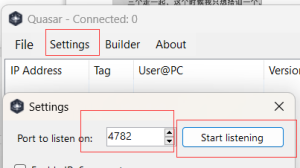

开始监听IP:4782:Settings - Port取4782 - Start listening

-

开放控制端的安全组策略,让4782端口开放。对于宝塔面板,它是:

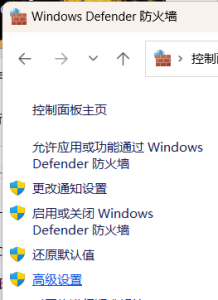

对于windows,它可能是(我不确定是不是):

这个在 控制面板 - windows defender防火墙 - 高级设置 里打开

-

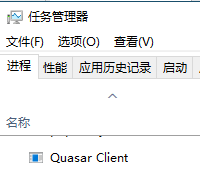

将后门木马.exe上传到肉鸡上,在肉鸡上点击后门木马.exe,木马是无界面运行(可以想办法设置开机自启动,顺带说下,木马会被杀毒软件杀掉,还有,木马进程可以在任务管理器里查看到)

-

控制端上便可控制该肉鸡,例如运行cmd.exe,查看文件夹:

7.会因各种原因无法正常见到效果,比如控制端或者肉鸡没联网(估计还要在同一局域网下),比如防火墙、没开端口、杀毒软件

非特殊说明,本博所有文章均为博主原创。

如若转载,请注明出处:https://www.ink0.cn/index.php/2023/10/03/quasar%e5%90%8e%e9%97%a8%e7%94%9f%e6%88%90%e5%99%a8/

共有 0 条评论