服务器厂商可能是阿里云 / 腾讯云 / 自家机房 / 其他厂商平台。每个厂商对自家云服务器产品都有自己的安全措施(安全策略)和配置,比如腾讯云会在服务器的iptables外加层腾讯云防火墙,且默认all端口不放通。例如老师的阿里云,当检测到扫描工具在爆破时,会断开和攻击者的连接并在几个小时内屏蔽攻击者IP,让攻击者访问显示404,这也是为什么此时切换网络就能访问上的原因。

为什么要知道服务器厂商?:

攻击前摸清防护程度,或曰入侵难度。

了解可能部署的防护策略。

如果你发现不是什么腾讯云、阿里云服务器厂商,你就要小心是内网服务器了。此外你还可以查域名注册商,有一定概率服务器也是在域名注册商顺道买的。拥有了上述信息,你还可以基于你搜集的QQ号、邮箱、手机号等可能的账号名尝试弱密码登录它的服务器厂商、域名注册商账号(若无此账号一般会回显没有该用户)。

部署在内网的服务器所处网络的架构:

WEB服务器是自家机房时往往WEB服务器部署在内网,此情况常见于企业和学校(民航大学就有内网)。举例:一台内网机房WEB服务器的外网出口IP:171.40.78.83,它在内网:192.168.1.100,管理员会在外网出口(一般就是交换机)上做一个映射(也算是反向代理),让192.168.1.100 的web协议的出站流量转到171.40.78.83,有人想访问内网WEB服务器时,访客流量会到达171.40.78.83,被外网出口转发到192.168.1.100。

这对安全测试的影响:

黑客扫描探针信息只能针对171.40.78.83扫,可它又不是WEB服务器,干不到正主呀。所以遇到以下两种情形就考虑是内网服务器的原因:

情形1:你扫描demo.com发现运行了ssh服务、openssh软件,也就是22端口,但是你扫demo.com,解析到171.40.78.83,相当于扫171.40.78.83,却没有发现22端口开放。这是因为171.40.78.83:22确实没开放,是192.168.1.100:22开放了。

情形2:你扫描demo.com发现80端口开发,demo.com解析到171.40.78.83,可是171.40.78.83:80并没有开放。

附:流量探针狭义上就是嗅探器(sniffer)。

获取目标的服务与协议 &内网资产 的信息

常见端口对应服务及入侵方式

服务与协议:服务器除了搭建网站,还能搭建诸如邮件服务、FTP、SSH、redis等服务,涉及到SMTP协议、FTP等协议。每个服务、协议都是个机会,你怎么知道就没有弱口令问题、因未及时更新软件而残留有漏洞呢,像redis就爆过未授权访问和弱口令漏洞。

什么是基于端口上的服务与协议的攻击?:

站长会使用一些服务如ssh服务,服务会占用端口如22,远程访问该端口上的服务如XShell登录服务器需要站长给端口放行。一般站长不会刻意修改服务绑定的默认端口号。历史上服务与协议都曾爆出过漏洞,例如22端口SSH爆过爆破、SSH隧道及内网代理转发、文件传输漏洞。基于服务与协议的攻击就是扫描服务器开放的端口如发现22端口开放,应该是ssh服务,百度一搜“常见端口对应服务及入侵方式”,知道了ssh服务的漏洞利用方向是“爆破、SSH隧道及内网代理转发、文件传输”,然后攻击呗。

文件共享服务端口

端口号 端口说明 攻击方向 21/22/69 Ftp/TFtp文件传输协议 匿名上传、下载、爆破和嗅探 2049 Nfs服务 配置不当 139 Samba服务 爆破、未授权访问、远程代码执行 389 Ldap目录访问协议 注入允许、匿名访问、弱口令 远程链接服务端口

端口号 端口说明 攻击方向 22 SSH远程连接 爆破、SSH隧道及内网代理转发、文件传输 23 Telnet远程连接 爆破、嗅探、弱口令 3389 Rdp远程桌面连接 Shift后门(Win sever 2003以下系统)、爆破 5900 VNC 弱口令爆破 5632 PyAnywhere服务 抓密码、代码执行 Web应用服务端口

端口号 端口说明 攻击方向 80/443/8080 常见web服务端口 web攻击、爆破、对应服务器版本漏洞 7001/7002 weblogic控制台 Java反序列化、弱口令 8080/8089 Jboss/Resin?Jetty/Jenkins 反序列化、控制台弱口令 9090 WebShphere控制台 Java反序列化、弱口令 4848 GlassFish控制台 弱口令 1352 Lotus domino邮件服务 弱口令、信息泄露、爆破 10000 Webmin-Web控制面板 弱口令 数据库服务端口

端口号 端口说明 攻击方向 3306 Mysql 注入、提权、爆破 1433 MSSQL数据库 注入、提权、SA弱口令、爆破 1521 Oracle数据库 TNS爆破、注入、反弹Shell 5432 PostgreSQL 爆破、注入、弱口令 27017/27018 MongoDB 爆破、未授权访问 6379 Redis数据库 可尝试未授权访问、弱口令、爆破 5000 SysBase/DB2数据库 爆破、注入 邮件服务端口

端口号 端口说明 攻击方向 25 SMTP邮件服务 邮件伪造 110 POP3协议 爆破、嗅探 143 IMAP协议 爆破 网络常见协议端口

端口号 端口说明 攻击方向 53 DNS域名系统 允许区域传送、DNS劫持、缓存投毒、欺骗 67/68 DHCP服务 劫持、欺骗 161 SNMP协议 爆破、搜集目标内网信息 特殊服务端口

端口号 端口说明 攻击方向 2181 Zookeeper服务 未授权访问 8069 Zabbix服务 远程执行、SQL注入 9200/9300 Elastcsearch服务 远程执行 11211 Memcache服务 未授权访问 512/513/514 Linux Rexec服务 爆破、Rlogin登陆 873 Rsync服务 匿名访问、文件上传 6390 Svn服务 Svn泄露、未授权访问 50000 SAPManagement Console 远程代码执行

端口扫描工具

-

Masscan:端口扫描,应用协议。速度比Nmap快些,但Nmap扫描出的信息更全。

-

Nmap:扫描端口,显示应用及其协议,防火墙识别、OS版本识别。

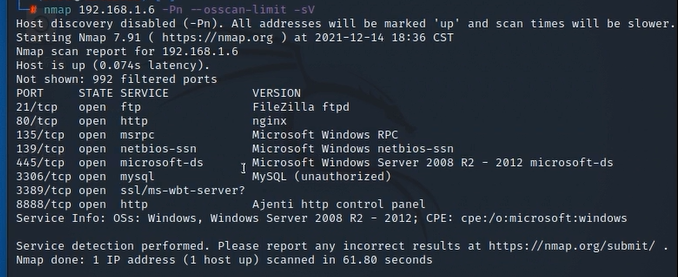

Namp有win有kali,专业的人用专业的工具办专业的事,用kali就行。下图显示了21端口上tcp协议且open状态的ftp服务,用FileZilla软件。windows server 2008 R2 - 2012版本。

-

lbd:负载均衡,广域网负载均衡,应用层负载均衡

-

有些在线扫描端口的网站,大致原理也是基于Masscan和Namp的。

内网资产

内网资产:你发现一个部署在内网的服务器192.168.1.100,你知道的,192.168.1.1~192.168.1.255和该服务器处于同一网段下,也扫描下,看看有没有它同事在用的IP。当你对192.168.1.100束手无策,说不定就能发现它同事192.168.1.200有漏洞,能控制192.168.1.200去攻击192.168.1.100。这里的内网资产指的是内网网段(192.168.1.1~192.168.1.255)下所有的服务器及其资产。

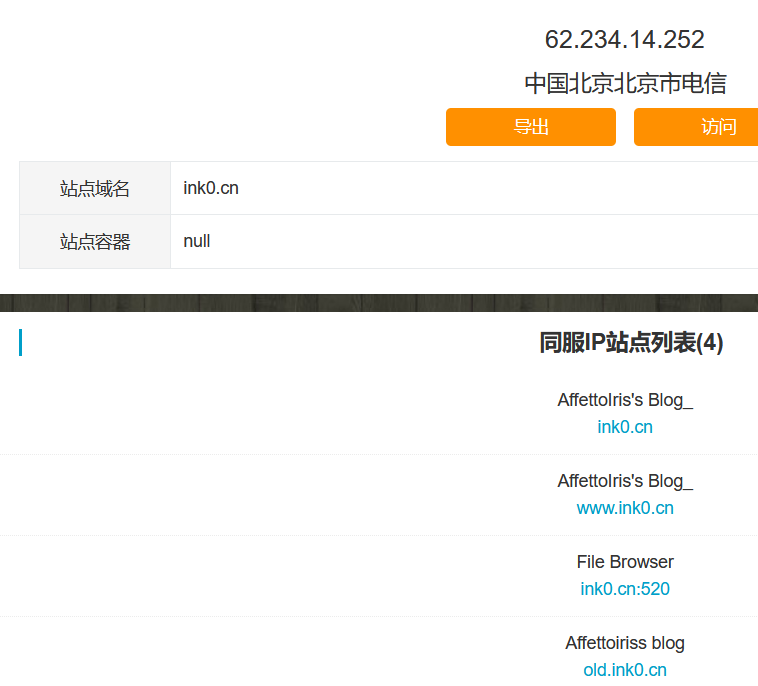

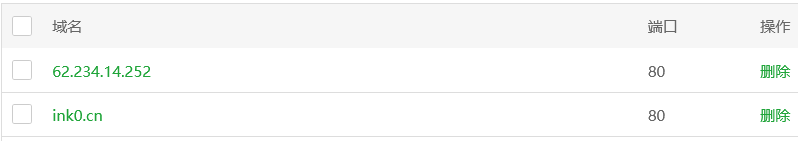

旁注、C段、IP反查域名是什么?

旁注:一种查询同服务器下面的不同站点的WEB应用查询技术。一个服务器可以部署不止一个网站如a.com、b.com、c.com。你的目标是a.com,但你没有渗透思路,旁注就是你查询到a.com所用服务器还部署了b.com、c.com。旁注帮你发现新的资产、新的渗透方向,黑掉b.com,拿到服务器权限,a.com也是你的了。:(真快呀,百度都还没收录我站点,我站点就被它爬虫了)(原理好像是定时爬取站点,记录下网站的域名和域名所绑IP,最后筛选出相同IP的域名)

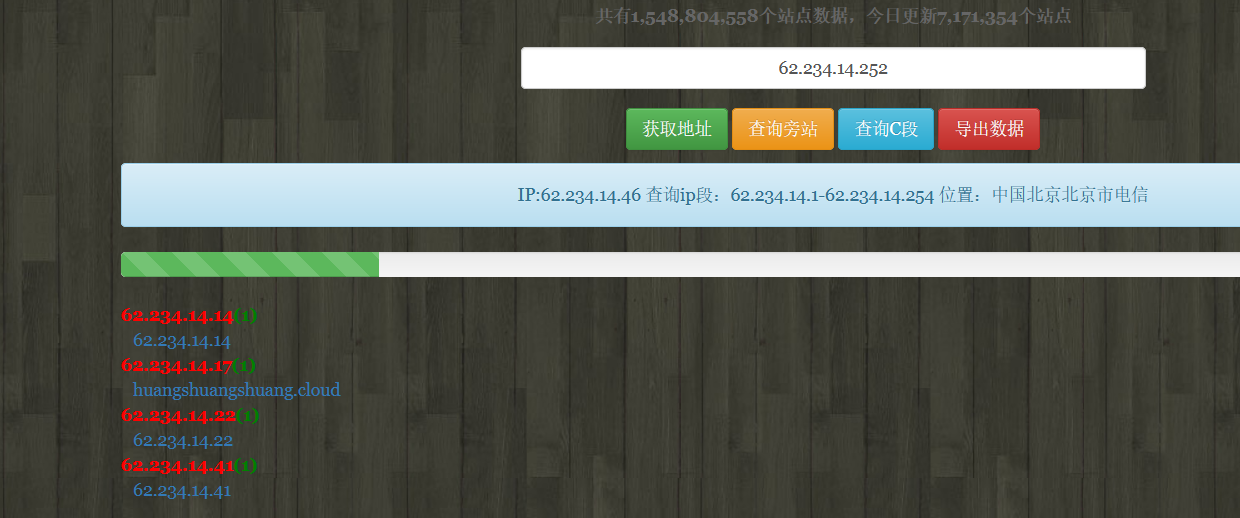

C段:一种查询同一网段下面的不同服务器的WEB应用查询技术。你的目标是a.com,其IP是1.1.1.1,当你在同一服务器下基于旁注发现a.com、b.com、c.com,然后全没渗透思路,可以考虑C段查询,即查1.1.1.1~1.1.1.255涉及的所有机子、协议、服务、端口等资产。:(原理就是一个个访问1.1.1.1~1.1.1.255,不是404就是有站点,所以masscan也可以C段查询)(也有exe格式的软件形式的工具,比如K8Cscan、御剑1.5)

老师用masscan扫描到1.1.1.1的80端口是open状态,但是在浏览器访问1.1.1.1显示404,可能是什么原因?:

这是你以为的:

这是实际的:IP没绑定目录,倒是域名绑定了目录,所以访问IP会报404

也可能是单纯的端口开放,就像我把21~65535端口全开了一样。万一是我上图的情况呢,这时候可以用IP反查域名技术。

获取阻碍你渗透的CDN&WAF&负载均衡&防火墙的信息

前面讲阻碍讲了点基础。

CDN

超级ping可以识别网站是否有CDN服务。

选购CDN时可以选择加速区域如国内、国外、全球。国外会比国内贵4~6倍,如果是我这种小网站,应该不会加上国外,所以用国外IP访问网站可能是访问真实IP。不好说,有的人按量付费,就舍得开通国外。

检测网站是否开启了CDN方法就是用超级ping工具,常规的ICMP ping即可。若全国各地访问都指向同一个IP,那就没有CDN。

对于小中型的企业,出于金钱的考虑,开了CDN,也有80%的找出真实IP成功率,但是百度优酷腾讯这种大厂,不缺钱,防护拉满,毕竟天天在挨百万攻击流量,找不到的,能找到早被打坏了。

WAF

当你攻击时可能会因WAF拦截而导致失败,此时我们可以根据错误信息识别是哪家WAF拦截我的,然后有针对性地绕过。如果是大厂商或者安全公司如安恒、奇安信开发的WAF,且服务器所安装版本的WAF在网上没有爆漏洞,不用扣题了,直接放弃绕过这条路!大厂的WAF是安全圈内人士研究开发的,咱的攻击手法,同行最清楚不过了。所以网上爆出的绕过WAF大部分是绕过开源、免费的WAF如宝塔的、安全狗。不过放心,好WAF一般是收不少钱的,谁舍得买呀,所以我们还是能欺负占据多数的小中厂和个人站点。此外绕过WAF有讲究,分你是在信息搜集时遇到WAF拦截,还是在提权时遇到WAF拦截、还是Exp时遇到WAF拦截,因为WAF也不是全拦截,所以你可能在WAF眼皮下实现某些攻击了,但是往往致命的漏洞利用会被拦截的很深。

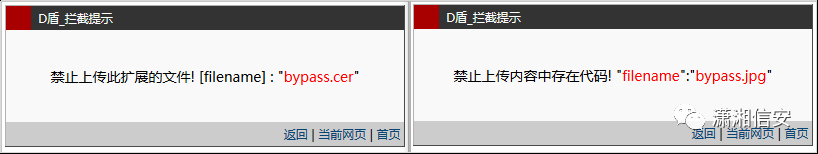

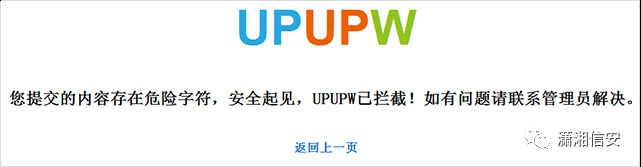

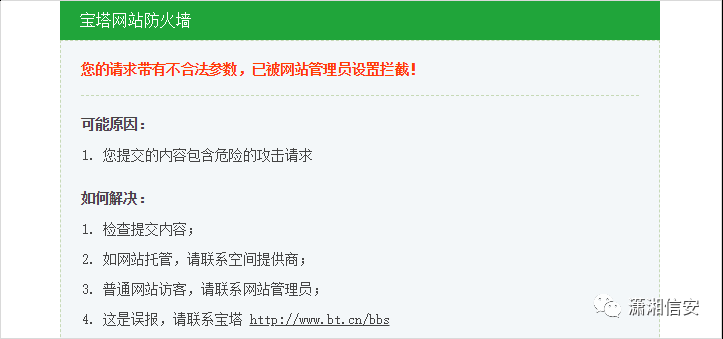

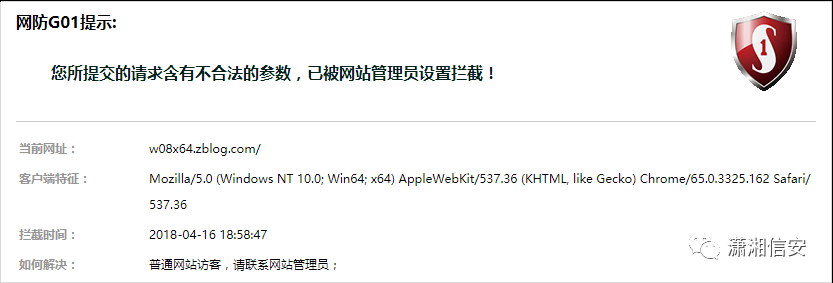

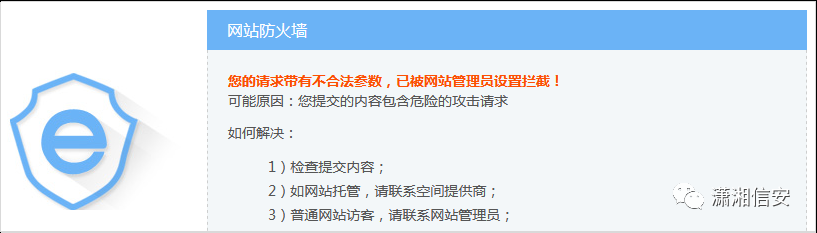

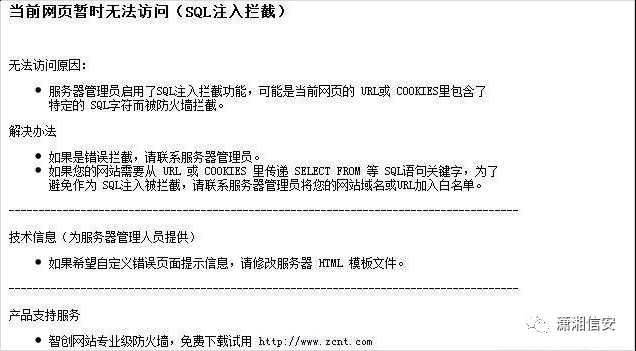

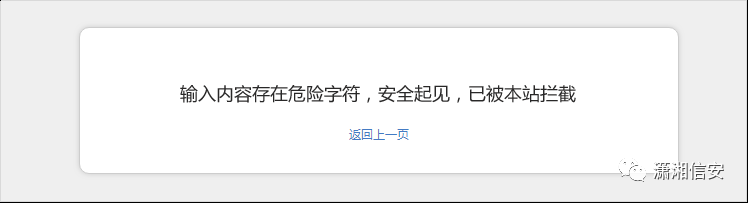

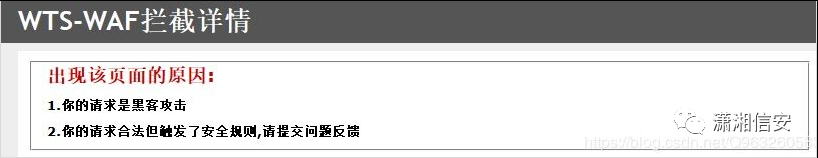

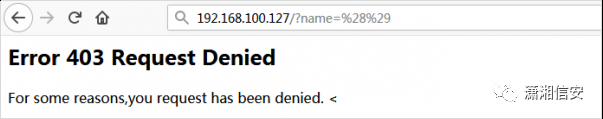

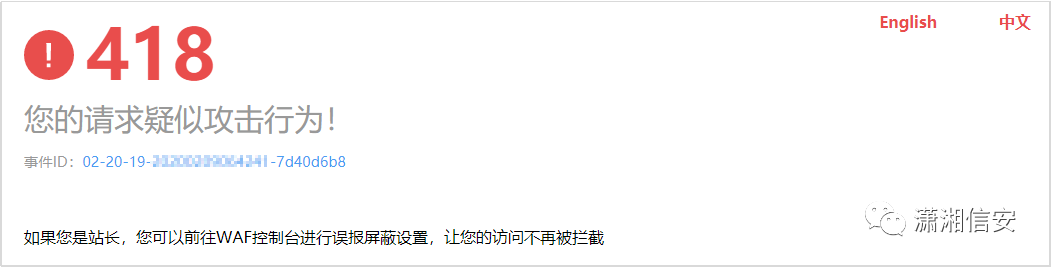

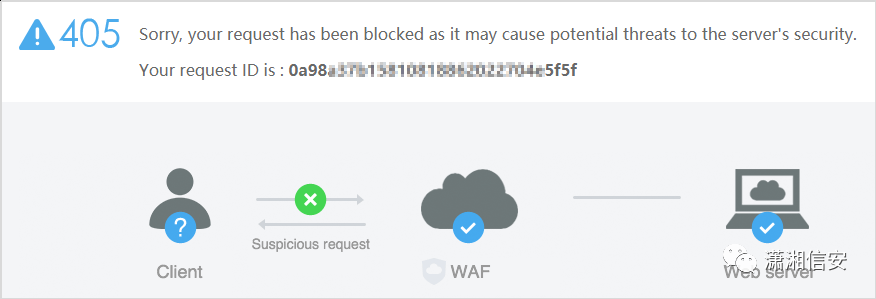

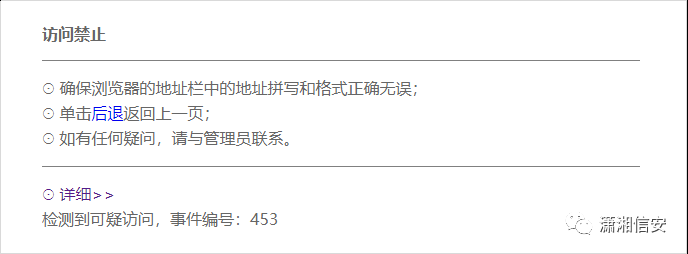

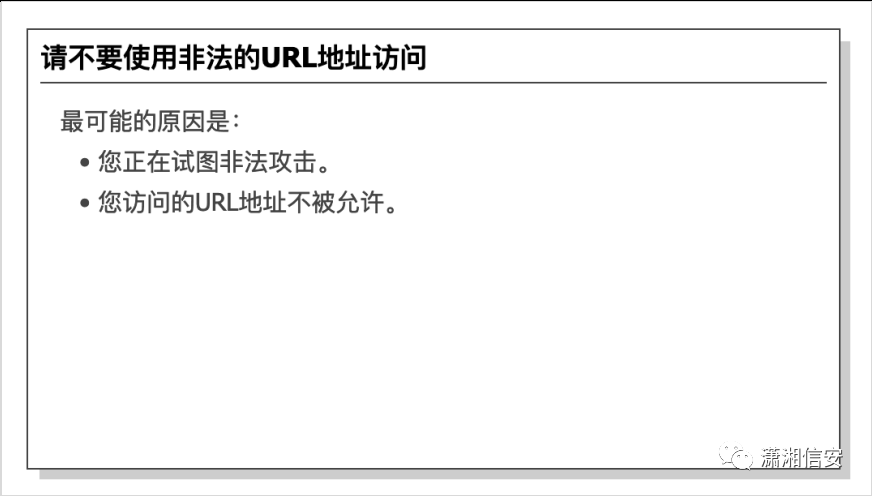

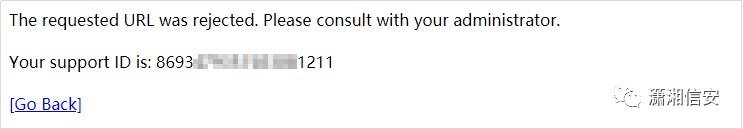

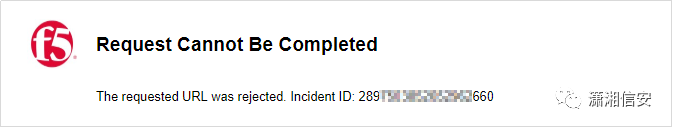

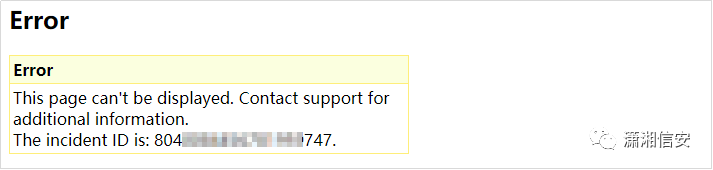

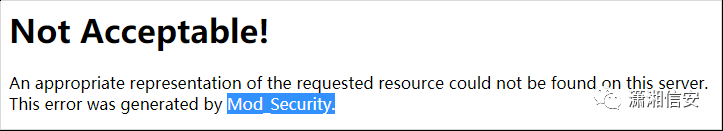

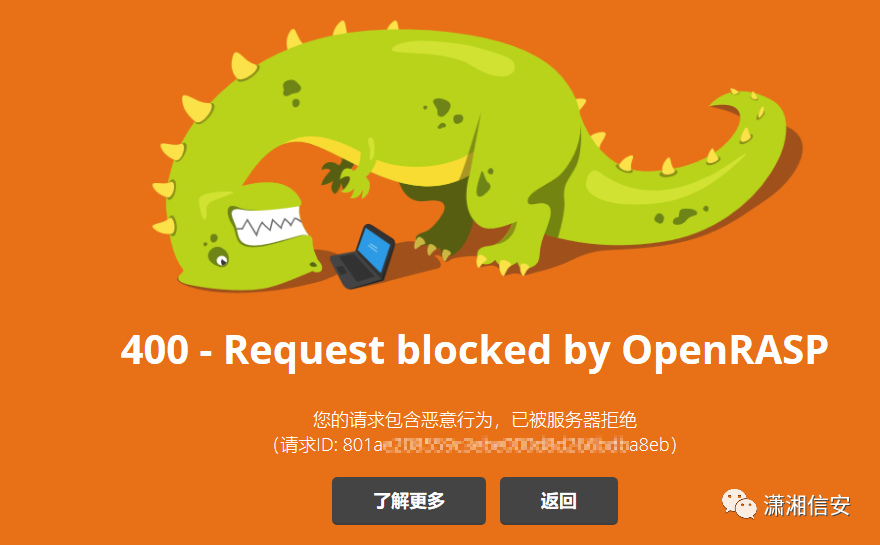

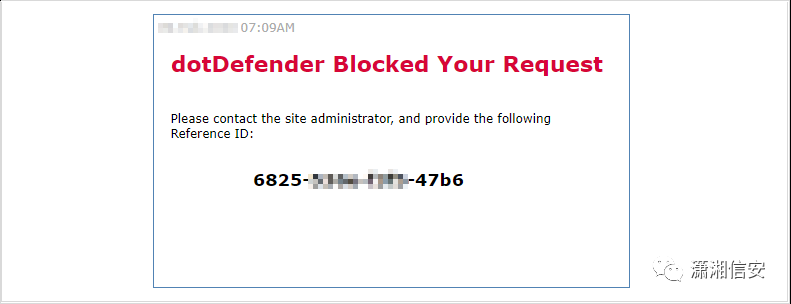

WAF识别方式1 - 看图识WAF

如下是搜集的常见WAF拦截页面:

原文链接:https://mp.weixin.qq.com/s/3uUZKryCufQ_HcuMc8ZgQQ

(1) D盾

(2) 云锁

(3) UPUPW安全防护

(4) 宝塔网站防火墙

(5) 网防G01

(6) 护卫神

![]()

(7) 网站安全狗

(8) 智创防火墙

(9) 360主机卫士或360webscan

(10) 西部数码 | WTS-WAF

(11) Naxsi WAF

(12) 腾讯云

(13) 腾讯宙斯盾

(14) 百度云

(15) 华为云

(16) 网宿云

(17) 创宇盾

(18) 玄武盾

(19) 阿里云盾

(20) 360网站卫士

(21) 奇安信网站卫士

(22) 安域云WAF

(23) 铱讯WAF

(24) 长亭SafeLine

(25) 安恒明御WAF

(26) F5 BIG-IP

(27) Mod_Security

(28) OpenRASP

(29) dotDefender

(30) 未知云WAF

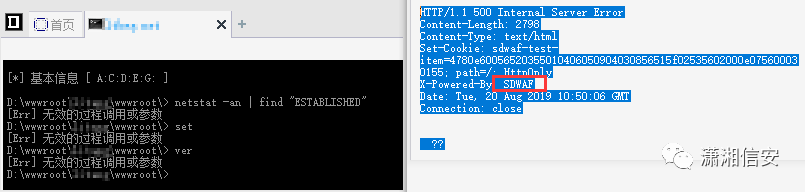

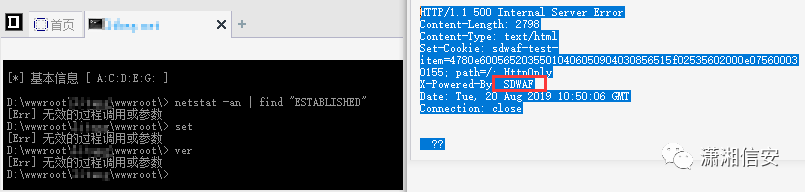

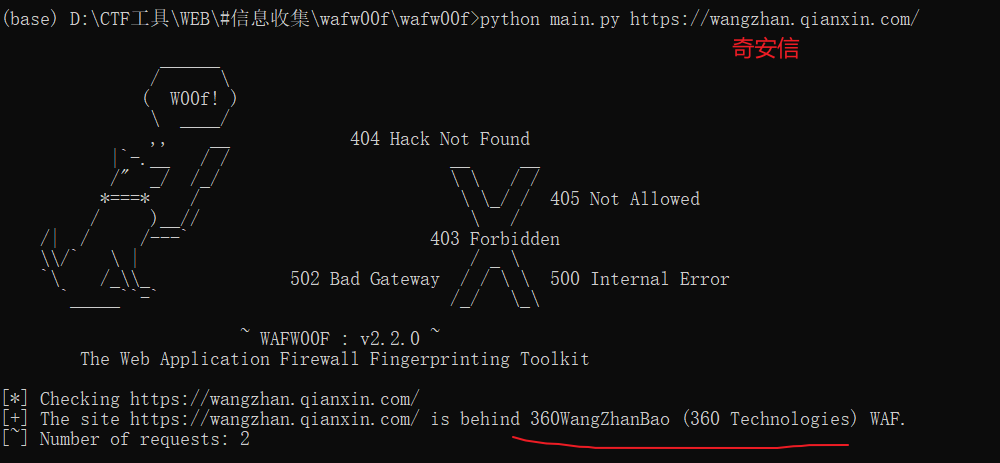

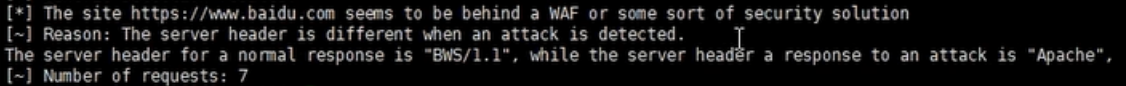

WAF识别方式2 - wafw00f(首选)

云悉是识别CMS的指纹识别平台,wafw00f是识别WAF的指纹识别脚本工具,工具原理简单到就是基于WAF的独特之处来区别,比如腾讯宙斯盾的拦截,数据包有明显的X-Powered-By: SDWAF,其他WAF同理有自己独特的"水印"之处。工具支持识别常见的百余种WAF,可识别的WAF列表在官方GitHub仓库的README.md里。

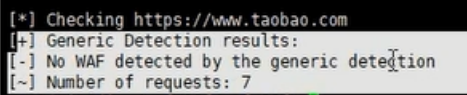

如果wafw00f识别失败了,可能是网站无妨访问到、网站的WAF不在可识别列表,例如扫描腾讯淘宝等大厂或者被扫描的是超级小众的WAF。

测了三家博客,都没安装WAF!真给机会!

试试大厂?

-

显示正常人访问得到的响应和回复攻击的数据包的响应不一样,说明百度有技术手段在抵御wafw00f。

-

腾讯:

没有WAF?:想想都能知道这种大厂绝对有WAF,却扫不出来,除了可能有技术措施,其实因为人家顶尖大厂,有自己的自主研发的WAF,那种WAF在市面上见不到,只有内部用,也不是腾讯云WFAF、腾讯宙斯盾WAF。怎么得出是自主研发的结论?:1. 不缺钱,有资金研发,也不必靠研发出的WAF赚钱 2. 有自己的顶尖安全团队 3. 也不会公开让人知道他家独立的WAF的相关信息,不然不就被研究绕过了么。

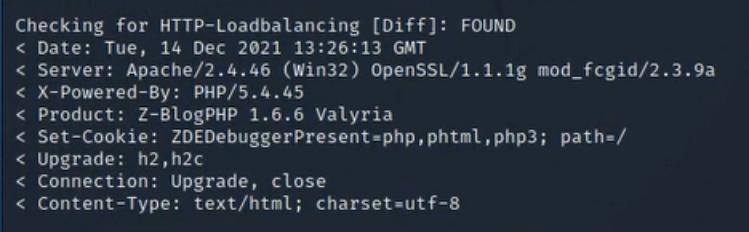

负载均衡

基本上去扫描大站的话,他们要么是广城网的要么是服务器的负载均衡,即便扫猫到同一个域名只解析到一个地址,这个地址对应的设备也基本是负裁均衡服务器,而不是他真实的服务器,这些负裁均衡设备通过转发再把这些用户的请求转发到真正的后端服务器上,通过这种方式把后端服务器隐藏起来,让工具者没有办法发现,同时在这些负均衡街设备上有可能会存在一些安全过读防护机制,你的攻击的流量先发给这些设备,这些设备会过滤掉,清洗一下再发给后端服务器。

学完发现一个事情,除非log4j这么重大的漏洞,不然以后看见大厂就不用想了,我们去欺负小中和稍微大些的厂,判断依据就是”这个公司我第一次听说“,其次就是用户量。

为什么说负载均衡中,假设有一台负裁均衡服务器、一台后端的头头机、9台后端的小弟机,只有渗透头头机才有意义?:因为只有头头存储着业务数据,另外九台都是帮它打工的。所以渗透打工机没有用。

判断是否有负载均衡

-

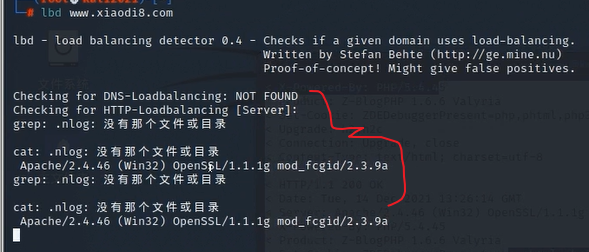

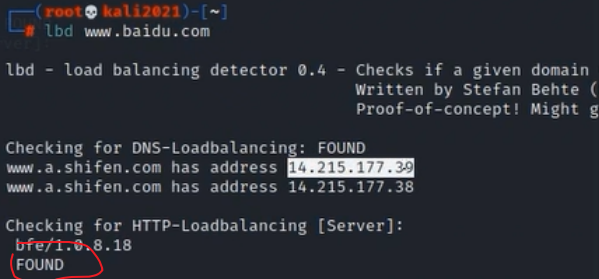

有个工具kali上的lbd(load balance detector | 负载分担检测器),作用就是查看DNS/HTTP/HTTPS有没有使用负载均衡。

-

大网站京东淘宝这种不用想了,绝对有,而且很多,如果就一台服务器早就被一秒百万流量撑爆了。

-

小中型企业也可能有(判断依据就是”这个公司我第一次听说“,其次就是用户量),但也就一两台,其中一台是头头,好识别(一是1/2概率比1/10概率高,二是主观能动性去判断)。

-

个人博客、小型资源网这种连小中型企业都不如的,基本没有,连老师都没开负载均衡。

渗透老师博客试试:NOT FOUND

渗透百度试试:FOUND

防火墙

分安全狗这种自己安装的软件防火墙、系统自带的防火墙(iptables、windows defender)、硬件防火墙、安装在网关和路由器的防火墙。这里不谈WAF,这里讲的防火墙是安装在内网机子上的防火墙,从外网去识别内网下的防火墙是没有意义的,为什么?:1. 从外网能识别内网下的防火墙说明它已经允许你的协议、流量入站了,都允许流量入站了还识别啥呀;2.内网下的防火墙不允许你的流量入站,害得你访问不到内网,连目标都碰不到,怎么识别?。

但是如果你已经在内网里,准备横向渗透了,那就可以识别内网下的防火墙了:

但是意义还是不大。老师说namp加上sA参数可以识别系统自带的防火墙(iptables、windows defender),但是不是100%能成功,因为它不识别硬件防火墙、安装在网关和路由器的防火墙,有时还会被防火墙拦截nmap的数据包。

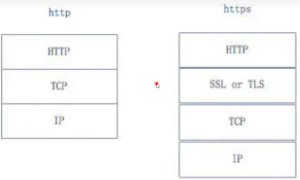

防火墙会影响到我们渗透,比如某防火墙只允许http协议进出,其他协议all deny,那么我们基于tcp协议的端口扫描工具就不能奏效了。

实例1 - 获取服务器厂商和域名注册商的信息

对域名和IP地址反查即可(和WHOIS查询有点重合了)。

现在知道了服务器是腾讯云的,不是自家内网机房。我还想知道域名在哪注册的,可以用WHOIS查询,发现注册商是广州云讯信息科技有限公司:

也有Registrar URL的情况,会指向注册商的网站:

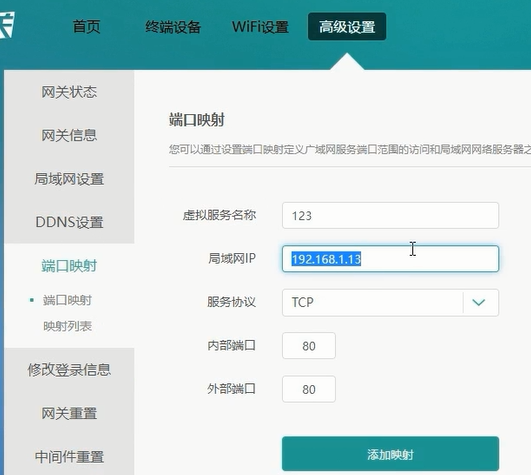

实例2 - 服务器部署在内网

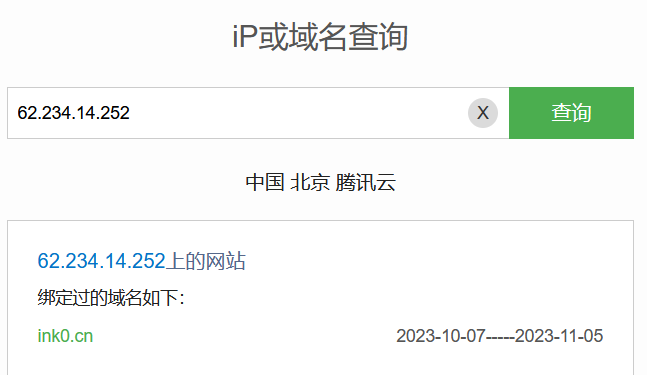

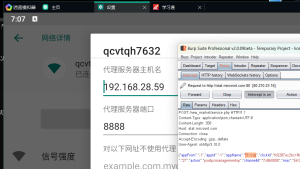

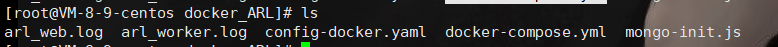

老师用虚拟机当内网部署了一台服务器。

(虚拟机)内网服务器IP:192.168.1.13 (主机,也是内网服务器的外网出口)外网公网IP:171.40.78.83 // 不是cmd能看到的里那个局域网IP

主机的局域网IP:192.168.1.12

内网服务器绑定的域名为www.123.com

现在要让外网用户如66.66.66.66访问到www.123.com,需要先配置下端口映射。老师打开了自己的路由器登陆面板192.168.1.1/cgi-bin/luci

进行了如下配置:

以上操作让66.66.66.66访问www.123.com:80时,流量会到外网出口即171.40.78.83:80,被交换机转换到192.168.1.13:80(老师绝对把问题简单化了,他的个人电脑没理由能被访问到啊,就按他的理想情况来吧~)。当黑客扫描www.123.com,扫的是171.40.78.83而不是192.168.1.13。有办法扫192.168.1.13吗?:没办法,一般会限制只允许http数据和内网WEB服务器来往,而你又碰不到192.168.1.13,除非你能操作内网下它的同事比如192.168.1.14,用同事攻击192.168.1.13。

扩展

X-powered-by

HTTP 请求的响应头部字段里的X-powered-by 字段是什么?

用于表明生成该响应的服务器所使用的技术。在实践中,你可能会看到各种各样的 X-Powered-By 头。下面是一些示例:

-

X-Powered-By: PHP/7.2.1 -

X-Powered-By: Express -

X-Powered-By: ASP.NET -

X-Powered-By: SDWAF

但这个字段通常在生产环境中被移除,因为这可能暴露过多的系统信息给潜在的攻击者。如果攻击者知道你正在使用某个特定版本的 PHP 或其他技术,他们可能会利用该版本已知的漏洞进行攻击。这些头都表明了生成响应的服务器使用的技术。以上例子分别表示,服务器使用的是 PHP 7.2.1、Express(一个 Node.js 的 web 应用框架)、ASP.NET、腾讯宙斯盾WAF。也有许多开发者选择移除或修改这些头。例如配置一个虚假的 X-Powered-By 头,以此来混淆攻击者。

共有 0 条评论